DRIFT Protokolü'nde 280 Milyon Dolarlık Siber Saldırı: Ekip Hatası ve Token Değerinde Çöküş

DRIFT/USDT

$232,457,930.13

$0.07271 / $0.03483

Fark: $0.03788 (108.76%)

-1.5903%

Short öder

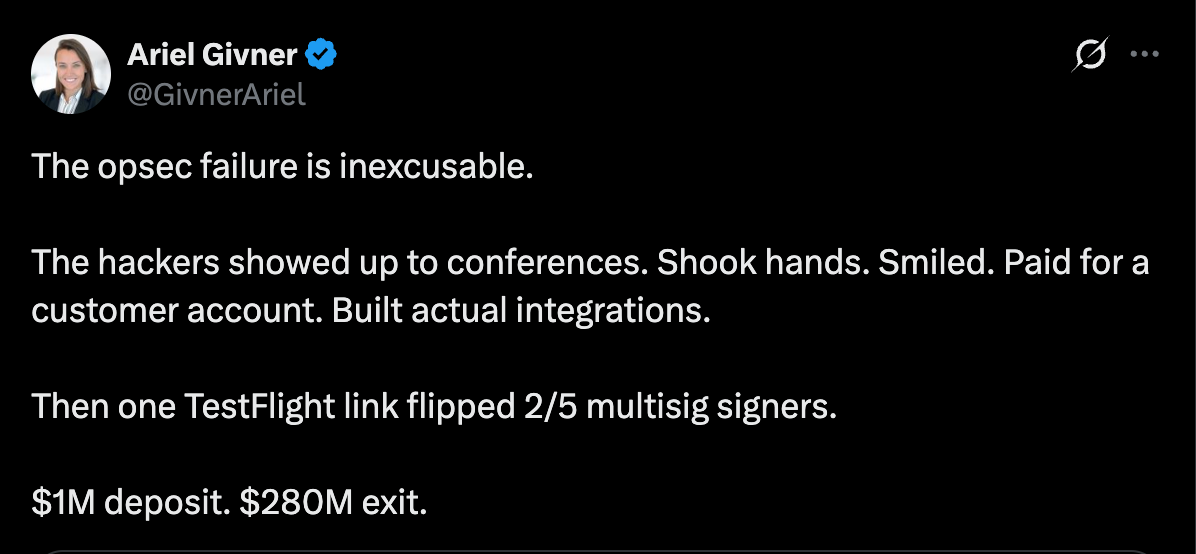

Drift Protocol'ün yaşadığı 280 milyon dolarlık siber saldırı, Solana ekosistemindeki DeFi projelerini alarma geçirdi. Hukukçu Ariel Givner, ekibin imzalama anahtarlarını hava yalıtımlı sistemlerde korumadığını, konferans acquaintance'larını yeterince incelemediğini ve Telegram kanalları ile şüpheli repo'lar üzerinden cihazlarını tehlikeye attığını dile getirdi. Givner, kripto alanının Kuzey Kore menşeli hacker gruplarıyla dolu olduğunu belirterek, bu tür kusurların kabul edilemez olduğunu savundu.

DRIFT Token Fiyatındaki Sert Düşüşün Teknik Değerlendirmesi

DRIFT token'ı şu anda $0.04 düzeyinde işlem görüyor ve son 24 saatte % -7.82 kayıp yaşadı. RSI değeri 19.96 ile aşırı satılmış bölgeyi işaret ediyor, genel eğilim ayı yönlü ve Supertrend de düşüşü doğruluyor. EMA 20 seviyesi ise $0.0603'te konumlanıyor.

| Destek Seviyeleri | Puan | Mesafe | Kaynaklar |

|---|---|---|---|

| S1: $0.0301 | 84/100 ⭐ Güçlü | -3.65% | Fibo 0.000, Prev Day Low |

| S2: $0.0222 | 48/100 Orta | -28.94% | S3, ATR Lower |

| Direnç Seviyeleri | Puan | Mesafe | Kaynaklar |

|---|---|---|---|

| R1: $0.0350 | 61/100 ⭐ Güçlü | +12.04% | HVN 2, Prev Day Close |

| R2: $0.0399 | 60/100 ⭐ Güçlü | +27.72% | R2, Bearish Engulfing |

S1 seviyesi sağlam bir destek oluşturuyor; bu seviyenin altına inilmesi durumunda S2'ye doğru hareket hızlanabilir. DRIFT vadeli işlemler yakından takip edilmeli.

Drift Protokolü Hack'inde Ekibin Yaptığı Kritik Güvenlik Hataları

Drift ekibi, imzalama anahtarlarını soğuk depolama birimlerinde (hava yalıtımlı) muhafaza etmeyerek büyük bir açık yarattı. Ariel Givner'in analizine göre, konferanslardaki bağlantılar yeterince taranmadı; Telegram sohbetleri ve GitHub depoları yoluyla kötü amaçlı yazılımlar sızdı. Bu durum, endüstri normlarının çok altında bir tedbirsizlik olarak değerlendiriliyor.

Saldırganların Konferans Kökenli Uzun Vadeli Operasyonu

Drift Protocol, saldırının kökeninin Ekim 2025'teki önemli bir kripto etkinliğinde yattığını duyurdu. Hacker'lar geliştiricilerle samimiyet kurarak Telegram üzerinden zararlı linkler ve yazılımlar iletti. Ekip, faillerin Kuzey Kore'ye doğrudan bağlı olmadığını ancak Ekim 2024 Radiant Capital vakasıyla orta-yüksek irtibatlı olduklarını raporladı. DRIFT detayli analiz için tıklayın.

Hack Olayında Kuzey Kore Bağlantılı Ön İnceleme Bulguları

Güncel gelişmelere göre, ilk soruşturma Drift çalışanlarının Kuzey Koreli aracıların konferanslarda birebir hedef aldığını ortaya koyuyor. Lazarus Group'a benzer yöntemler uygulandı; bu da olayın devlet destekli hacker'larla ilişkili olma ihtimalini güçlendiriyor.

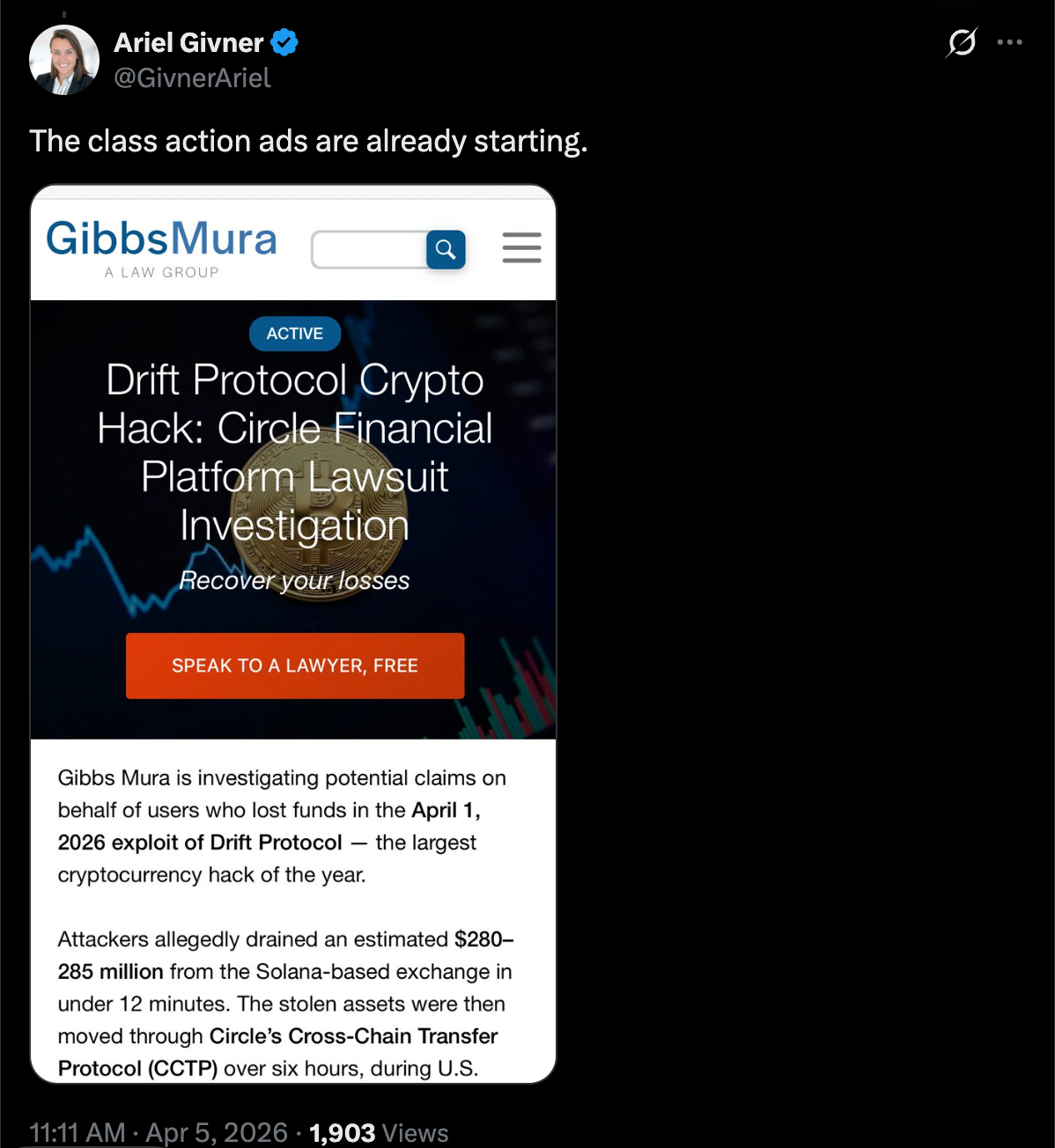

Toplu Dava Tehditleri ve Yatırımcılar İçin Potansiyel Zararlar

Toplu dava çağrıları yayılıyor, Drift yetkililerine erişim sağlanamadı. SOL ve RDNT gibi bağlantılı token'lar da baskı altında. Yatırımcılar, SOL detayli analiz üzerinden gelişmeleri izlemeli.

DeFi Saldırılarından Çıkarılacak Temel Koruma Stratejileri

Radiant Capital benzeri vakalardan öğrenilenler: Hava yalıtımlı anahtar saklama, geliştirici doğrulaması ve çift faktörlü kimlik zorunluluğu. Drift hadisesi, konferanslardaki sosyal mühendislik tuzaklarına karşı farkındalık eğitiminin önemini bir kez daha kanıtlıyor.

5 Nisan 2026 07:52 UTC

4 Nisan 2026 20:31 UTC

3 Nisan 2026 17:58 UTC